Kubernetes之安全

1、机制说明

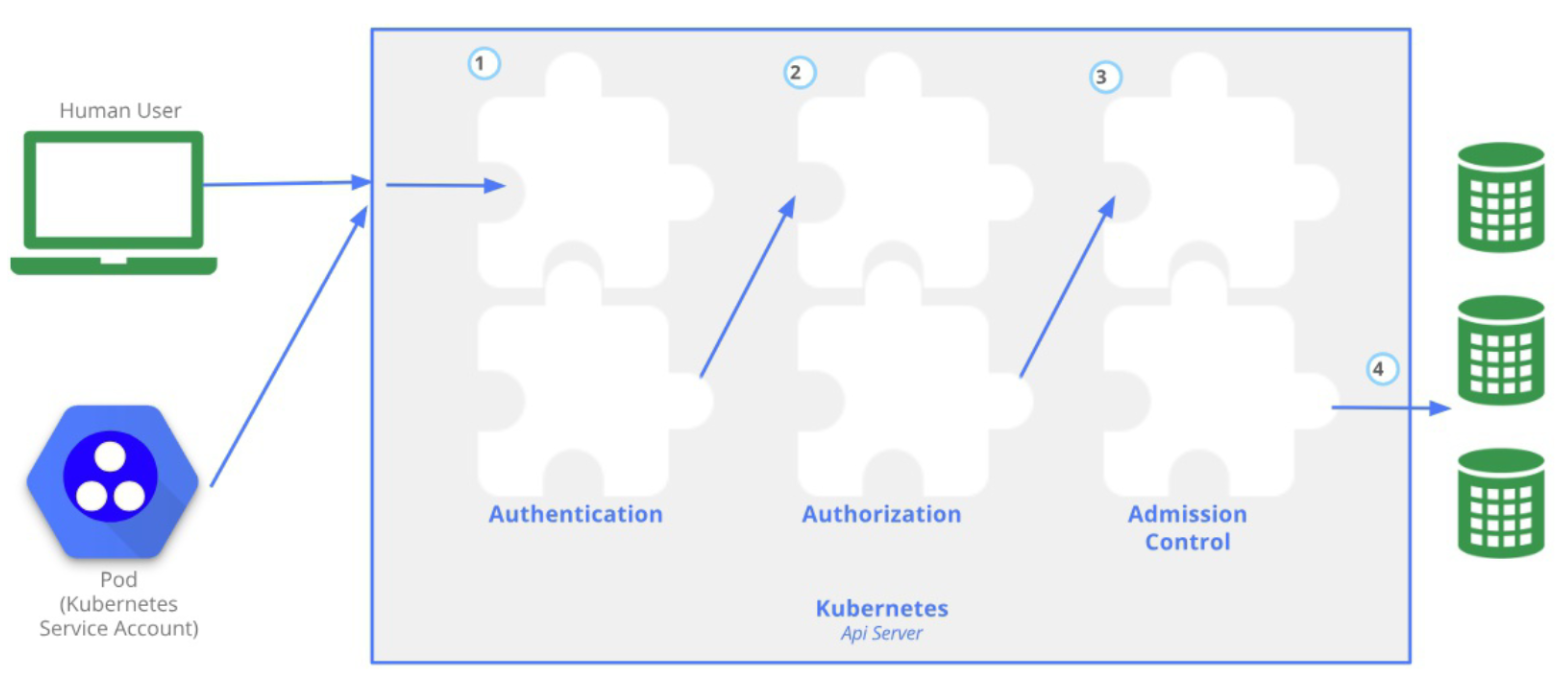

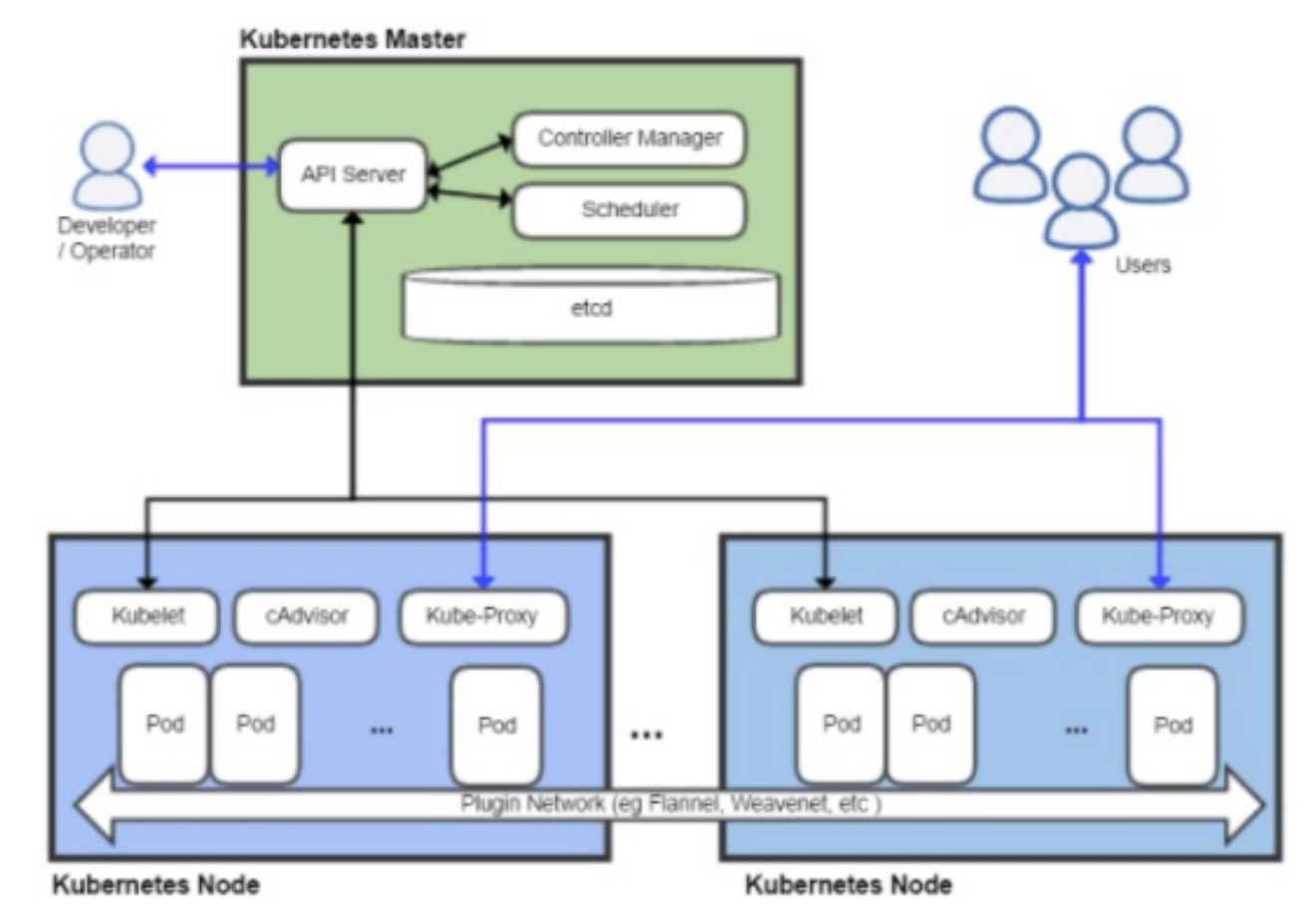

- Kubernetes作为一个分布式集群的管理工具,保证集群的安全性是其一个重要的任务。API Server是集群内部各个组件通信的中介,也是外部控制的入口。所以Kubernetes的安全机制基本就是围绕保护API Server来设计的。Kubernetes使用了

认证(Authentication)、鉴权(Authorization)、准入控制(AdmissionControl)三步来保证API Server的安全。![]()

2、认证

2.1 认证方式

①HTTP Token认证:通过一个Token来识别合法用户。

- HTTP Token认证是用一个很长的特殊编码方式的并且难以被模仿的字符串Token来表达客户的一种方式。Token是一个很长的很复杂的字符串,每一个Token对应一个用户名存储在API Server能访问的文件中。当客户端发起API调用请求时,需要在HTTP Header里放入Token。

②HTTP Base 认证:通过用户名+密码的方式认证。

- 用户名:密码用BASE64算法进行编码后的字符串放在HTTP Request中的HeatherAuthorization域里发送给服务端,服务端收到后进行编码,获取用户名及密码。

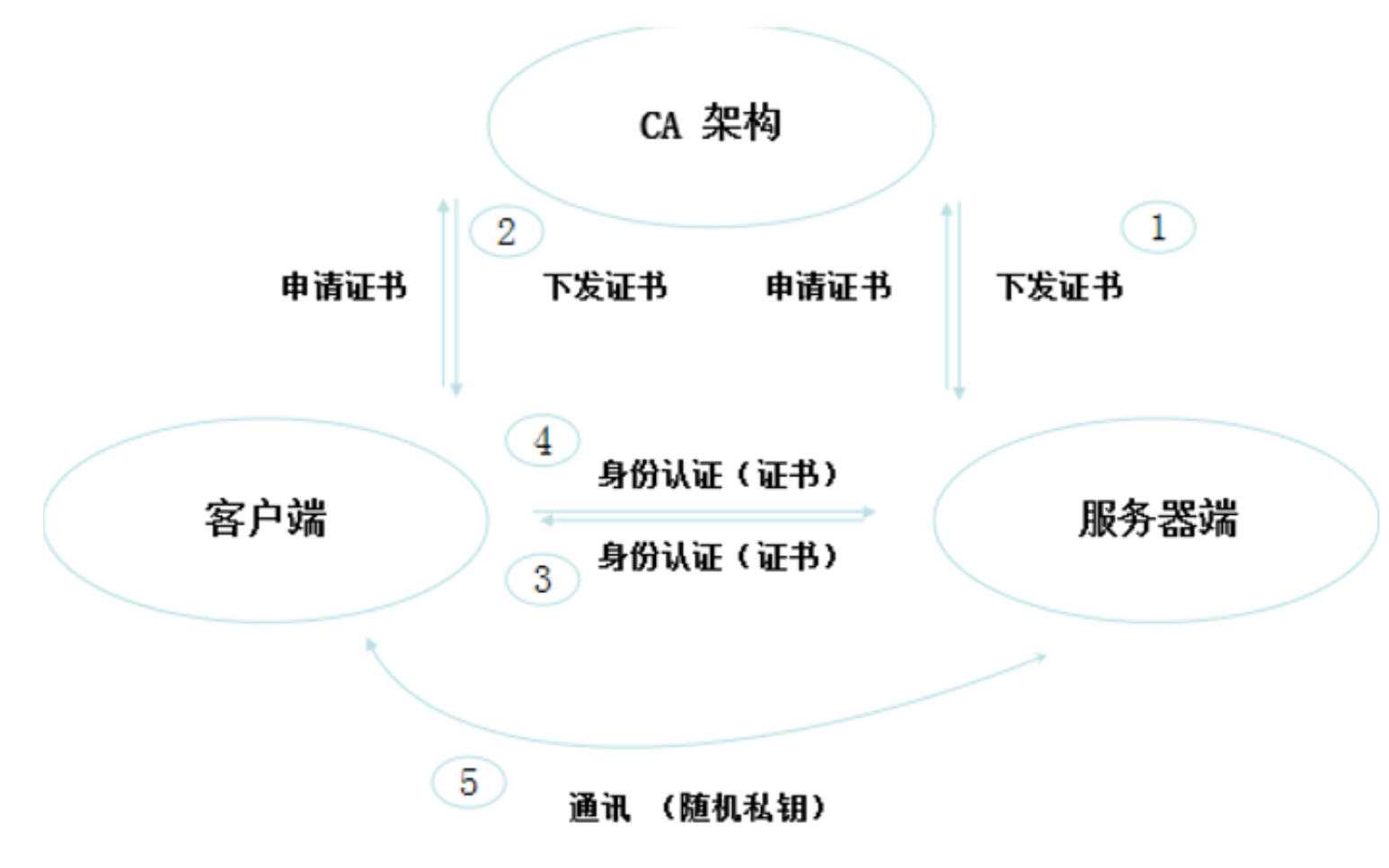

③HTTPS证书认证:基于CA根证书签名的客户端身份认证方式。

![]()

2.2 需要认证的节点

- 两种类型:

Kubenetes组件对API Server的访问:kubectl、Controller Manager、Scheduler、kubelet、kube-proxy。Kubenetes管理的Pod对容器的访问:Pod(dashborad也是以Pod形式运行)。

- 安全性说明:

Controller Manager、Scheduler与API Server在同一台机器,所以直接使用API Server的非安全端口访问,--insecure-bind-address=127.0.0.1。kubectl、kubelet、kube-proxy访问API Server就都需要证书进行HTTPS双向认证。

- 证书颁发:

- 手动签发:通过

K8S集群的跟CA进行签发HTTPS证书。 - 自动签发:

Kubelet首次访问API Server时,使用token做认证,通过后,Controller Manager会为kubelet生成一个证书,以后的访问都是用证书做认证了。

- 手动签发:通过

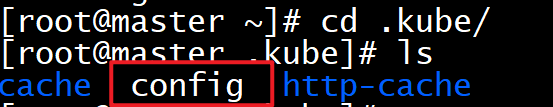

2.3 kubeconfig

kubeconfig文件包含集群参数(CA证书、API Server地址),客户端参数(上面生成的证书和私钥),集群context信息(集群名称、用户名)Kubenetes组件通过启动时指定不同的kubeconfig文件可以切换到不同的集群。![]()

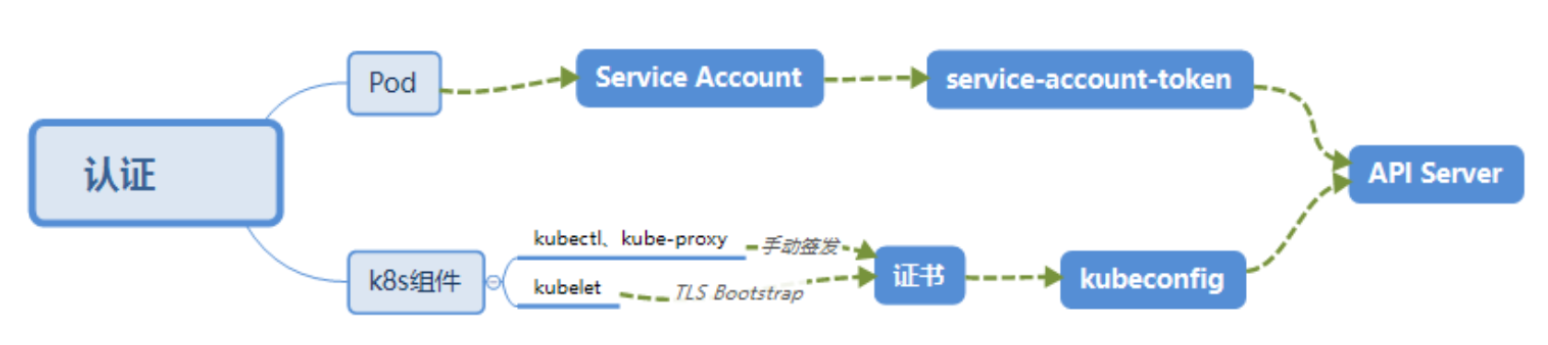

2.4 ServiceAccount

Pod中的容器访问API Server。因为Pod的创建、销毁是动态的,所以要为它手动生成证书就不可行了。Kubenetes使用了Service Account解决Pod访问API Server的认证问题。

2.5 Secret与SA的关系

K8S设计了一种资源对象叫做Secret,分为两类,一种是用于ServiceAccount的service-account-token,另一种是用于保存用户自定义保密信息的Opaque。ServiceAccount中用到包含三个部分:Token、ca.crt、namespace。token:使用API Server私钥签名的JWT。用于访问API Server时,Server端认证。ca.crt:根证书,用于Client端验证API Server发送的证书。namespace:service-account-token的作用域名空间。

![]()

默认情况下,每个

namespace都会有一个ServiceAccount,如果Pod在创建时没有指定ServiceAccount,就会使用Pod所属的namespace的ServiceAccount。默认挂载目录:/run/secrets/kubernetes.io/serviceaccount/。1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23[root@master ~]# kubectl get pod -n kube-system

NAME READY STATUS RESTARTS AGE

coredns-5c98db65d4-57sg8 1/1 Running 17 16d

coredns-5c98db65d4-77rjv 1/1 Running 17 16d

etcd-master 1/1 Running 18 16d

kube-apiserver-master 1/1 Running 17 16d

kube-controller-manager-master 1/1 Running 17 16d

kube-flannel-ds-amd64-8sn89 1/1 Running 17 16d

kube-flannel-ds-amd64-fr9dj 1/1 Running 18 16d

kube-flannel-ds-amd64-g449l 1/1 Running 1 17h

kube-proxy-q7grf 1/1 Running 17 16d

kube-proxy-wk2pj 1/1 Running 17 16d

kube-proxy-zs5q2 1/1 Running 17 16d

kube-scheduler-master 1/1 Running 17 16d

[root@master ~]# kubectl exec kube-proxy-q7grf -n kube-system -it -- /bin/sh

# cd /run/secrets/kubernetes.io

# ls

serviceaccount

# cd serviceaccount

# ls

ca.crt namespace token

# cat token

eyJhbGciOiJSUzI1NiIsImtpZCI6IiJ9.eyJpc3MiOiJrdWJlcm5ldGVzL3NlcnZpY2VhY2NvdW50Iiwia3ViZXJuZXRlcy5pby9zZXJ2aWNlYWNjb3VudC9uYW1lc3BhY2UiOiJrdWJlLXN5c3RlbSIsImt1YmVybmV0ZXMuaW8vc2VydmljZWFjY291bnQvc2VjcmV0Lm5hbWUiOiJrdWJlLXByb3h5LXRva2VuLWJ4enpxIiwia3ViZXJuZXRlcy5pby9zZXJ2aWNlYWNjb3VudC9zZXJ2aWNlLWFjY291bnQubmFtZSI6Imt1YmUtcHJveHkiLCJrdWJlcm5ldGVzLmlvL3NlcnZpY2VhY2NvdW50L3NlcnZpY2UtYWNjb3VudC51aWQiOiIyNmU0Yjk3ZC1hODY5LTQ1MDAtODNlMC1jNjMyYTZlYzllN2YiLCJzdWIiOiJzeXN0ZW06c2VydmljZWFjY291bnQ6a3ViZS1zeXN0ZW06a3ViZS1wcm94eSJ9.TAGG-YkPTFMKsuyFj033uFDKd4cEzOCkOXvSY0c7t3LPeFqrEoLGLQgVlzixwIWxc59OEkOM1r7jkeuwK5_rosYXdn-p3GMUOU7B2M7TGfkuElU4WW4iCzeu0AzMuDuj8_2knm_0fJqLuy_SWu_X901s7yqVWk8QvBvqOoPQr6zhJ7YW_v65JwibhTYKn0p_rk91uwSN19Pa4oINqMycL4S19TpWMfc_f2ZkYMZJjaJbq1Fc1b5Y5-4E0l3Ou12OiOeoLKOSa9b4BLm0-v6KRMvbmN4KWjjfE0hbG_b_6Z6WQ-w7l6H7ikmVaYdTeMy6cxlUmHFyvyzbT4WN-GFHEQ#

3、鉴权

- 上面认证过程,只是确认通信的双方都确认了对方是可信的,可以相互通信。而鉴权是确定请求方有哪些资源的权限。

API Server目前支持以下几种授权策略(通过API Server的启动参数--authorization-mode设置):- AlwaysDeny:表示拒绝所有的请求,一般用于测试。

- AlwaysAllow:允许接收所有请求,如果集群不需要授权流程,则可以采用该策略。

- ABAC(

Attribute-Based Access Control):基于属性的访问控制,表示使用用户配置的授权规则对用户请求进行匹配和控制。 - Webbook:通过调用外部

REST服务对用户进行授权。 - RBAC(

Role-Based Access Control):基于角色的访问控制,现行默认规则。

3.1 RBAC授权模式

RBAC(Role-Based Access Control)基于角色的访问控制,在Kubernetes 1.5中引入,现行版本成为默认标准。相对其它访问控制方式,拥有以下优势:- 对集群中的资源和非资源均拥有完整的覆盖。

- 整个

RBAC完全由几个API对象完成,同其它API对象一样,可以用kubectl或API进行操作。 - 可以在运行时进行调整,无需重启

API Server。

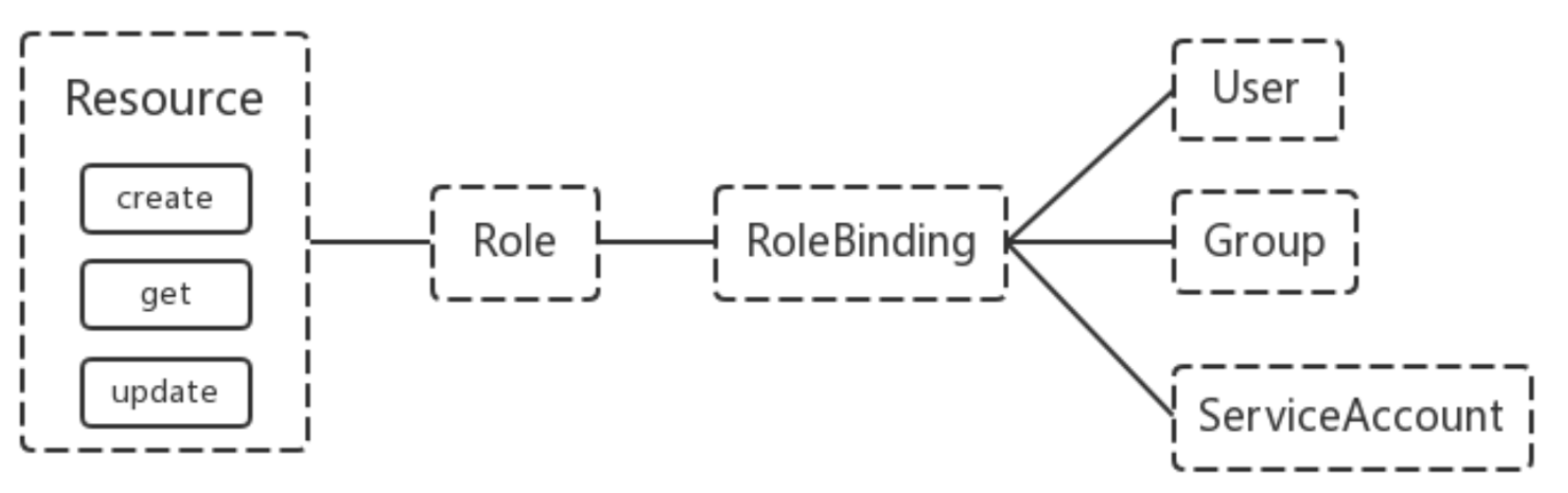

RBAC的API资源对象说明:

RBAC引入了4个新的顶级资源对象:Role、ClusterRole、RoleBinding、ClusterRoleBinding,4 种对象类型均可以通过kubectl与API操作。![]()

需要注意的是Kubenetes并不会提供用户管理,那么User、Group、ServiceAccount指定的用户又是从哪里 来的呢?

Kubenetes组件(kubectl、kube-proxy)或是其他自定义的用户在向CA申请证书时,需要提供一个证书请求文件(用户、组在这里面定义):1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17{

"CN": "admin",//用户

"hosts": [],

"key": {

"algo": "rsa",

"size": 2048

},

"names": [

{

"C": "CN",

"ST": "HangZhou",

"L": "XS",

"O": "system:masters",//组

"OU": "System"

}

]

}API Server会把客户端证书的CN字段作为User,把names.O字段作为Group。kubelet使用TLS Bootstaping认证时,API Server可以使用Bootstrap Tokens或者Token authenticationfile验证token,无论哪一种,Kubenetes都会为token绑定一个默认的User和Group。Pod使用ServiceAccount认证时,service-account-token中的JWT会保存User信息。- 有了用户信息,再创建一对角色/角色绑定(集群角色/集群角色绑定)资源对象,就可以完成权限绑定了。

3.2 Role and ClusterRole

在

RBAC API中,Role表示一组规则权限,权限只会增加(累加权限),不存在一个资源一开始就有很多权限而通过RBAC对其进行减少的操作;Role可以定义在一个namespace中,如果想要跨namespace则可以创建ClusterRole。1

2

3

4

5

6

7

8

9

10# 如果把下面的Role赋予某个用户,则该用户拥有了在default名称空间下对pod进行get、watch和list的权限

kind: Role

apiVersion: rbac.authorization.k8s.io/v1beta1

metadata:

namespace: default

name: pod-reader

rules:

- apiGroups: [""]#"" indicates the core API group

resources: ["pods"]

verbs: ["get", "watch", "list"]ClusterRole具有与Role相同的权限角色控制能力,不同的是ClusterRole是集群级别的,ClusterRole可以用于:集群级别的资源控制(例如

node访问权限)。非资源型

endpoints(例如/healthz访问)。所有命名空间资源控制(例如

pods)。1

2

3

4

5

6

7

8

9# 如果把下面的Role赋予某个用户,则该用户拥有了在所有名称空间下对pod进行get、watch和list的权限

kind: ClusterRole

apiVersion: rbac.authorization.k8s.io/v1beta1

metadata:

name: secret-reader

rules:

- apiGroups: [""]

resources: ["secrets"]

verbs: ["get","watch","list"]

3.3 RoleBinding and ClusterRoleBinding

RoloBinding可以将角色中定义的权限授予用户或用户组,RoleBinding包含一组权限列表(subjects), 权限列表中包含有不同形式的待授予权限资源类型(users、groups、service accounts);RoloBinding同样包含对被Bind的Role引用;RoleBinding适用于某个命名空间内授权,而ClusterRoleBinding适用于集群范围内的授权。将

default命名空间的pod-readerRole授予jane用户,此后jane用户在default命名空间中将具有pod-reader的权限:1

2

3

4

5

6

7

8

9

10

11

12

13kind: RoleBinding

apiVersion: rbac.authorization.k8s.io/v1beta1

metadata:

name: read-pods

namespace: default

subjects:

- kind: User

name: jane

apiGroup: rbac.authorization.k8s.io

roleRef:

kind: Role

name: pod-reader

apiGroup: rbac.authorization.k8s.io

RoleBinding同样可以引用ClusterRole来对当前namespace内用户、用户组或ServiceAccount进行授权,这种操作允许集群管理员在整个集群内定义一些通用的ClusterRole,然后在不同的namespace中使用RoleBinding来引用。例如,以下

RoleBinding引用了一个ClusterRole,这个ClusterRole具有整个集群内对secrets的访问权限;但是其授权用户dave只能访问development空间中的secrets(因为RoleBinding定义在development命名空间)。1

2

3

4

5

6

7

8

9

10

11

12

13kind: RoleBinding

apiVersion: rbac.authorization.k8s.io/v1beta1

metadata:

name: read-secrets

namespace: development

subjects:

- kind: User

name: dave

apiGroup: rbac.authorization.k8s.io

roleRef:

kind: ClusterRole

name: secret-reader

apiGroup: rbac.authorization.k8s.io

使用

ClusterRoleBinding可以对整个集群中的所有命名空间资源权限进行授权;以下ClusterRoleBinding样例展示了授权manager组内所有用户在全部命名空间中对secrets进行访问:1

2

3

4

5

6

7

8

9

10

11

12kind: ClusterRoleBinding

apiVersion: rbac.authorization.k8s.io/v1beta1

metadata:

name: read-secrets-global

subjects:

- kind: Group

name: manager

apiGroup: rbac.authorization.k8s.io

roleRef:

kind: ClusterRole

name: secret-reader

apiGroup: rbac.authorization.k8s.io

3.4 Resources

Kubernetes集群内一些资源一般以其名称字符串来表示,这些字符串一般会在API的URL地址中出现;同时某些资源也会包含子资源,例如logs资源就属于pods的子资源,API中URL样例如下:1

GET /api/v1/namespaces/{namespace}/pods/{name}/log

如果要在

RBAC授权模型中控制这些子资源的访问权限,可以通过/分隔符来实现,以下是一个定义pods资资源logs访问权限的Role定义样例:1

2

3

4

5

6

7

8

9kind: Role

apiVersion: rbac.authorization.k8s.io/v1beta1

metadata:

namespace: default

name: pod-and-pod-logs-reader

rules:

- apiGroups: [""]

resources: ["pods/log"] # 只能查看pods/log的信息

verbs: ["get","list"]

3.5 to Subjects

RoleBinding和ClusterRoleBinding可以将Role绑定到Subjects;Subjects可以是groups、users或者service accounts。Subjects中Users使用字符串表示,它可以是一个普通的名字字符串,如“alice”;也可以是email格式的邮箱地址,如“zhu1999@163.com”;甚至是一组字符串形式的数字ID。但是Users的前缀system:是系统保留的,集群管理员应该确保普通用户不会使用这个前缀格式。Groups书写格式与Users相同,都为一个字符串,并且没有特定的格式要求;同样system:前缀为系统保留。

4、创建用户和授权案例

创建一个用户只能管理dev空间。

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

49

50

51

52

53

54

55

56

57

58

59

60

61

62

63

64

65

66

67

68

69

70

71

72

73

74

75

76

77

78

79

80

81

82

83

84

85

86

87

88

89

90

91

92

93

94

95

96

97

98

99

100

101

102

103

104

105# 创建用户

[root@master ~]# useradd devuser

[root@master ~]# passwd devuser

更改用户 devuser 的密码 。

新的 密码:

重新输入新的 密码:

passwd:所有的身份验证令牌已经成功更新。

# 创建命名空间

[root@master ~]# kubectl create namespace dev

namespace/dev created

[root@master ~]# mkdir devuser

[root@master ~]# cd devuser

# 创建证书请求文件,即指定用户

[root@master devuser]# vim devuser-csr.json

[root@master devuser]# cat devuser-csr.json

{

"CN": "devuser",

"hosts": [],

"key": {

"algo": "rsa",

"size": 2048

},

"names": [{

"C": "CN",

"ST": "BeiJing",

"L": "BeiJing",

"O": "k8s",

"OU": "System"

}]

}

# 上传证书生成工具至/usr/local/bin

[root@master devuser]# wget https://pkg.cfssl.org/R1.2/cfssl_linux-amd64

[root@master devuser]# mv cfssl_linux-amd64 /usr/local/bin/cfssl

[root@master devuser]# wget https://pkg.cfssl.org/R1.2/cfssljson_linux-amd64

[root@master devuser]# mv cfssljson_linux-amd64 /usr/local/bin/cfssljson

[root@master devuser]# wget https://pkg.cfssl.org/R1.2/cfssljson_linux-amd6

[root@master devuser]# mv cfssl-certinfo_linux-amd64 /usr/local/bin/cfssl-certinfo

[root@master devuser]# cd /usr/local/bin

[root@master bin]# ls

cfssl cfssl-certinfo cfssljson

[root@master bin]# chmod a+x *

[root@master bin]# cd /etc/kubernetes/pki

[root@master pki]# ls

apiserver.crt apiserver-etcd-client.key apiserver-kubelet-client.crt ca.crt etcd front-proxy-ca.key front-proxy-client.key sa.pub

apiserver-etcd-client.crt apiserver.key apiserver-kubelet-client.key ca.key front-proxy-ca.crt front-proxy-client.crt sa.key

# 生成证书等文件

[root@master pki]# cfssl gencert -ca=ca.crt -ca-key=ca.key -profile=kubernetes /root/devuser/devuser-csr.json | cfssljson -bare devuser

2021/10/22 22:06:18 [INFO] generate received request

2021/10/22 22:06:18 [INFO] received CSR

2021/10/22 22:06:18 [INFO] generating key: rsa-2048

2021/10/22 22:06:19 [INFO] encoded CSR

2021/10/22 22:06:19 [INFO] signed certificate with serial number 147196357026519440011290519126645213266579421508

2021/10/22 22:06:19 [WARNING] This certificate lacks a "hosts" field. This makes it unsuitable for

websites. For more information see the Baseline Requirements for the Issuance and Management

of Publicly-Trusted Certificates, v.1.1.6, from the CA/Browser Forum (https://cabforum.org);

specifically, section 10.2.3 ("Information Requirements").

[root@master pki]# ls

apiserver.crt apiserver-etcd-client.key apiserver-kubelet-client.crt ca.crt devuser.csr devuser.pem front-proxy-ca.crt front-proxy-client.crt sa.key

apiserver-etcd-client.crt apiserver.key apiserver-kubelet-client.key ca.key devuser-key.pem etcd front-proxy-ca.key front-proxy-client.key sa.pub

[root@master pki]# cd ~/devuser

# 设置集群参数

[root@master devuser]# export KUBE_APISERVER="https://192.168.200.20:6443"

[root@master devuser]# kubectl config set-cluster kubernetes --certificate-authority=/etc/kubernetes/pki/ca.crt --embed-certs=true --server=${KUBE_APISERVER} --kubeconfig=devuser.kubeconfig

Cluster "kubernetes" set.

[root@master devuser]# ls

devuser-csr.json devuser.kubeconfig

# 设置客户端认证参数

[root@master devuser]# kubectl config set-credentials devuser --client-certificate=/etc/kubernetes/pki/devuser.pem --client-key=/etc/kubernetes/pki/devuser-key.pem --embed-certs=true --kubeconfig=devuser.kubeconfig

User "devuser" set.

# 设置上下文参数

[root@master devuser]# kubectl config set-context kubernetes \

> --cluster=kubernetes \

> --user=devuser \

> --namespace=dev \

> --kubeconfig=devuser.kubeconfig

Context "kubernetes" created.

# 赋予admin管理员角色给用户

[root@master devuser]# kubectl create rolebinding devuser-admin-binding --clusterrole=admin --user=devuser --namespace=dev

rolebinding.rbac.authorization.k8s.io/devuser-admin-binding created

# 复制文件至用户devuser下并修改权限

[root@master devuser]# cp devuser.kubeconfig /home/devuser/.kube/

[root@master devuser]# chown devuser:devuser /home/devuser/.kube/devuser.kubeconfig

[root@master devuser]# cd /home/devuser/.kube/

[root@master .kube]# cp devuser.kubeconfig config

# 设置默认上下文

[root@master .kube]# kubectl config use-context kubernetes --kubeconfig=config

Switched to context "kubernetes".

# 在dev用户下创建pod

[root@master .kube]$ kubectl run nginx --image=nginx:v1

deployment.apps/nginx created

[root@master .kube]$ kubectl get pod

NAME READY STATUS RESTARTS AGE

nginx-5ff5b4756-kgr6t 1/1 Running 0 105s

# 在root用户下能看到所有的节点信息

[root@master .kube]# kubectl get pod --all-namespaces -o wide |grep nginx

default nginx-5ff5b4756-kgr6t 1/1 Running 0 2m48s 10.244.2.72 node2 <none> <none>

# dev该用户只能访问dev命名空间下的资源

[devuser@master ~]$ kubectl get pod

NAME READY STATUS RESTARTS AGE

nginx-5ff5b4756-5x5s8 1/1 Running 0 5s

[devuser@master ~]$ kubectl get pod -n dev

NAME READY STATUS RESTARTS AGE

nginx-5ff5b4756-5x5s8 1/1 Running 0 9s

[devuser@master .kube]$ kubectl get pod -n default

Error from server (Forbidden): pods is forbidden: User "devuser" cannot list resource "pods" in API group "" in the namespace "default"

5、准入控制

准入控制是

API Server的插件集合,通过添加不同的插件,实现额外的准入控制规则。甚至于API Server的一些主要的功能都需要通过Admission Controllers实现,比如ServiceAccount。官方文档上有一份针对不同版本的准入控制器推荐列表,其中最新的

1.14的推荐列表是:1

NamespaceLifecycle,LimitRanger,ServiceAccount,DefaultStorageClass,DefaultTolerationSeconds,MutatingAdmissionWebhook,ValidatingAdmissionWebhook,ResourceQuot

列举几个插件的功能:

NamespaceLifecycle:防止在不存在的namespace上创建对象,防止删除系统预置namespace,删除namespace时,连带删除它的所有资源对象。LimitRanger:确保请求的资源不会超过资源所在Namespace的LimitRange的限制。ServiceAccount:实现了自动化添加ServiceAccount。ResourceQuota:确保请求的资源不会超过资源的ResourceQuota限制。